pentest autônomo com ia

Segurança ofensiva para Web e APIs com a velocidade da IA

Pentest autônomo com IA que executa simulações reais de ataque, identifica vulnerabilidades e entrega lista priorizada por severidade, evidências técnicas com prova de conceito, attack chains documentadas e histórico para reexecução contínua.

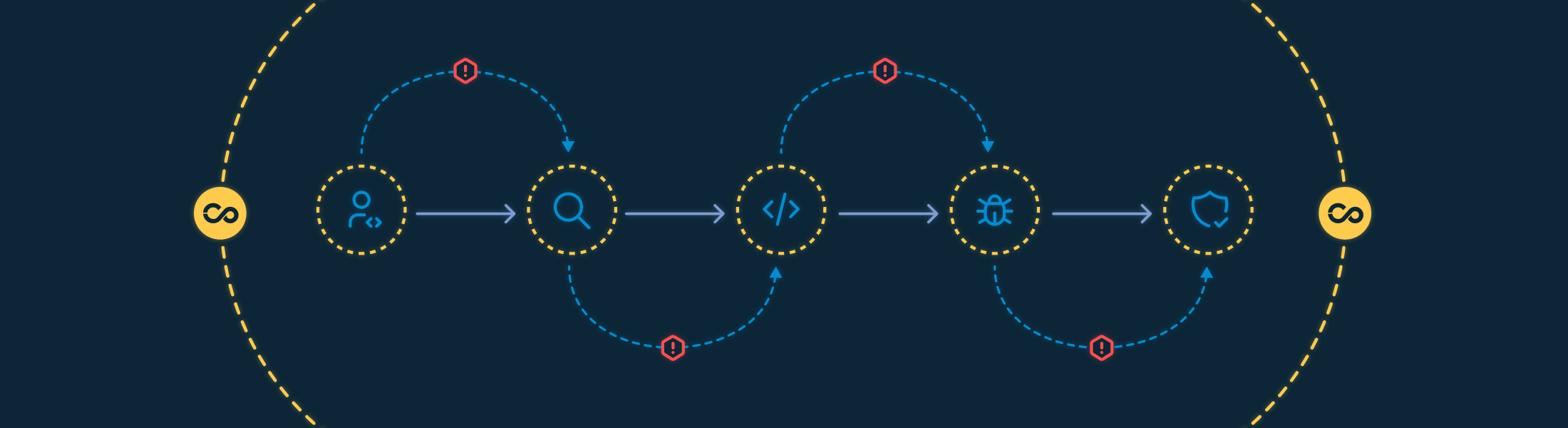

Superfície de ataque dinâmica exige validação ofensiva contínua

Ambientes de desenvolvimento combinam aplicações web, APIs, microsserviços e integrações externas. Cada deploy altera a superfície exposta e pode introduzir novos vetores de ataque.Scanners tradicionais identificam padrões técnicos. O mercado demanda validação real de exploração e demonstração clara de impacto.

Hoje, as empresas convivem com:

Visibilidade parcial sobre rotas e endpoints realmente expostos

Dificuldade em validar explorabilidade das falhas encontradas

Falta de encadeamento entre vulnerabilidades isoladas

Evidências insuficientes para priorização baseada em risco

Testes pontuais que não acompanham a evolução da aplicação

A segurança que acompanha o ritmo da sua fintech

Unimos tecnologia, inteligência e consultoria Combinamos tecnologia, inteligência e consultoria para transformar vulnerabilidades em eficiência e conformidade contínua.para transformar vulnerabilidades em confiança e compliance contínuo.

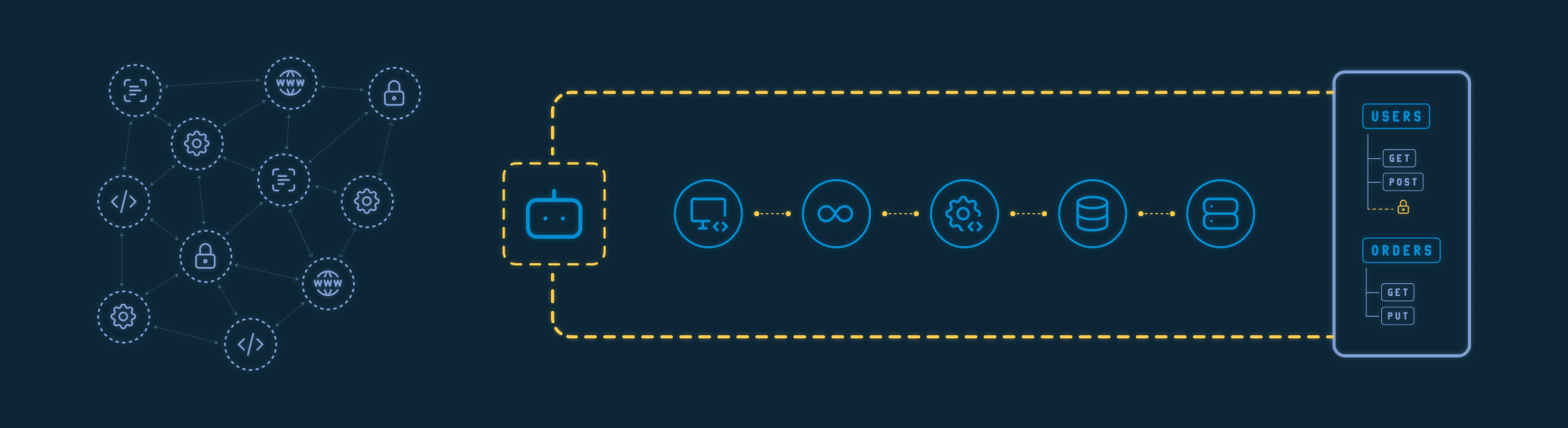

O Pentest Autônomo inicia com a identificação da superfície efetivamente exposta da aplicação. Essa etapa consolida rotas acessíveis, endpoints ativos, padrões de comunicação e controles implementados. O objetivo é estruturar um inventário funcional do comportamento da aplicação antes da exploração de falhas específicas.

Como estruturamos essa etapa

Identificação de URLs válidas e rotas acessíveis

Mapeamento de endpoints de APIs

Descoberta de métodos HTTP disponíveis

Análise de parâmetros, headers e payloads aceitos

Identificação de superfícies expostas e recursos acessíveis

Observação de padrões de autenticação implementados

Impacto direto para sua operação

.svg)

Mapeamento consolidado da superfície de ataque

.svg)

Direcionamento objetivo das tentativas de exploração

Identificação de rotas e ativos fora do escopo esperado

A configuração do ambiente define como a aplicação responde, quais controles estão ativos e quais recursos permanecem acessíveis. Essa etapa avalia a camada estrutural que sustenta a aplicação, servidor, políticas aplicadas e exposição de recursos, para identificar desvios que ampliam a superfície de ataque.

Como analisamos essa camada

Avaliação de configurações de servidores web

Verificação de políticas de segurança aplicadas

Identificação de headers ausentes ou mal configurados

Detecção de exposição de arquivos sensíveis

Análise de diretórios e recursos acessíveis publicamente

Impacto direto para sua operação

Identificação de fragilidades estruturais

.svg)

Correção orientada a hardening de ambiente

Redução de exposição desnecessária

Os mecanismos de autenticação controlam o acesso inicial à aplicação. Essa etapa avalia como a identidade é validada, como sessões são mantidas e quais condições permitem acesso indevido. O objetivo é identificar desvios que possibilitem uso de credenciais inválidas, reutilização de sessão ou manipulação de tokens.

Como conduzimos os testes

Avaliação da robustez do mecanismo de login

Validação de credenciais

Análise da gestão de sessão

Avaliação de tokens de autenticação, como JWT

Verificação de expiração e renovação de sessão

Impacto direto para sua operação

Identificação de falhas que permitem acesso indevido

Exposição de fragilidades na gestão de sessão

Base para ajustes em políticas de autenticação e controle de identidade

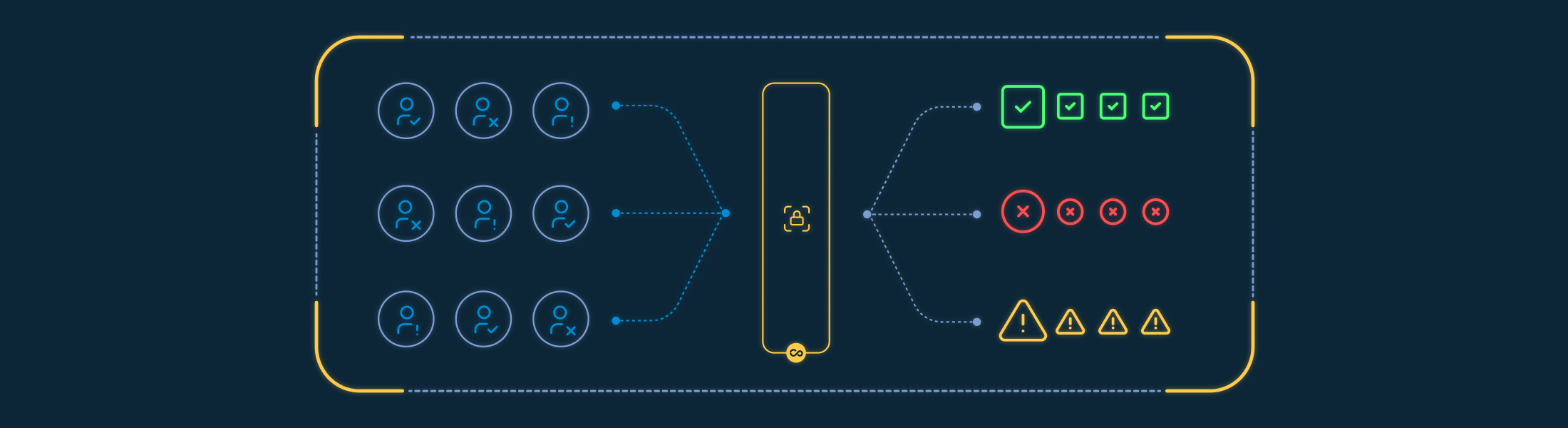

Após a autenticação, a autorização determina quais ações cada usuário pode executar e quais recursos permanecem restritos. Essa etapa avalia a consistência das regras de acesso implementadas na aplicação e verifica se existem desvios entre o perfil atribuído e as permissões efetivamente aplicadas.

Como estruturamos essa validação

Avaliação de controle de acesso por perfil ou papéis

Identificação de acesso indevido a recursos restritos

Testes de segregação entre usuários

Manipulação de parâmetros para verificar escalonamento de privilégio

Análise de exposição de dados entre contas

Impacto direto para sua operação

Identificação de falhas de segregação entre perfis

Exposição de acesso indevido a dados e funcionalidades

Base para revisão de regras de autorização e políticas de acesso

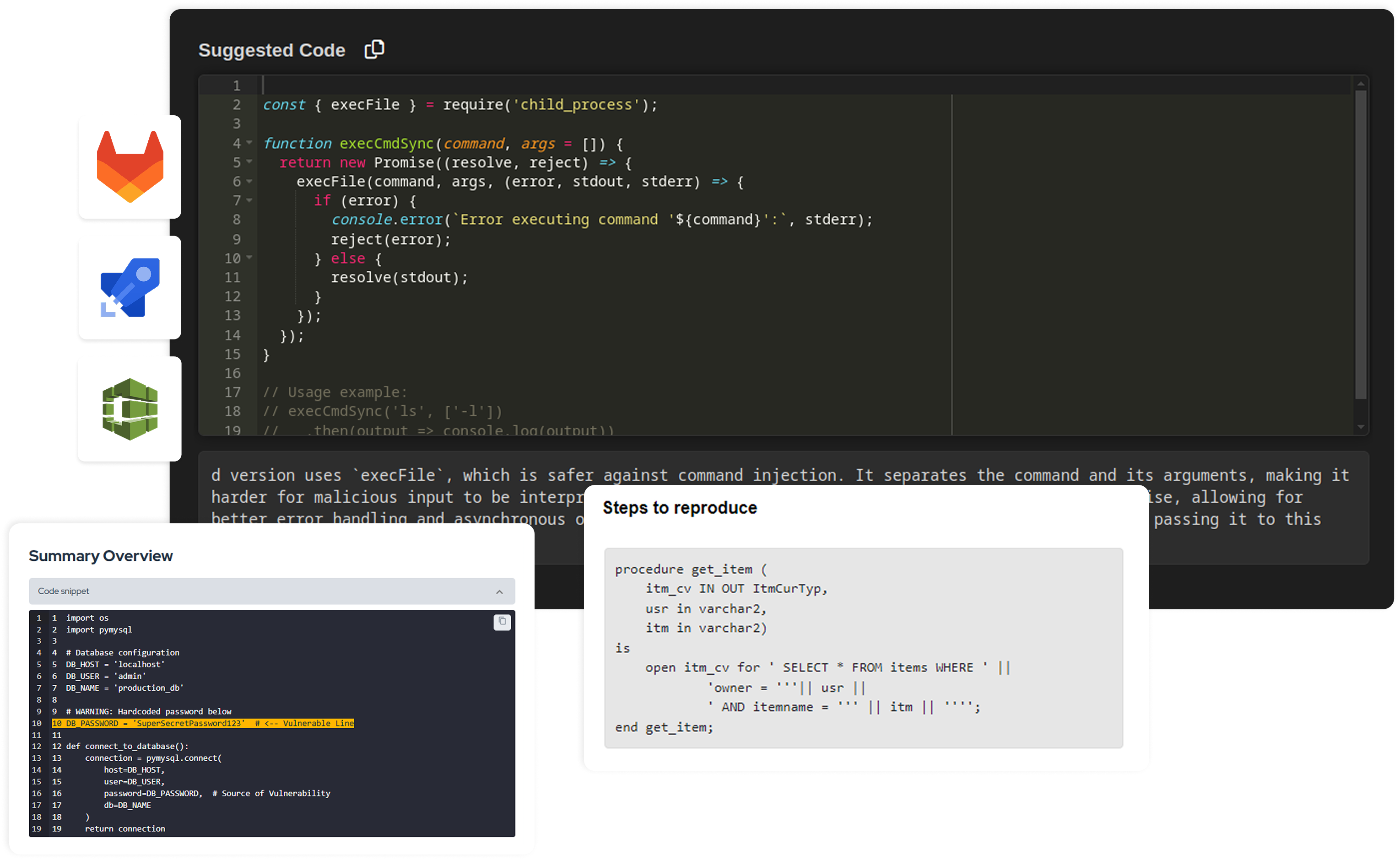

Após o mapeamento da superfície e a análise de controles, o Pentest Autônomo executa tentativas de exploração com base nos vetores identificados. O objetivo é verificar se a falha pode ser utilizada para alterar comportamento da aplicação, acessar dados ou executar ações fora do fluxo previsto.

Executamos e validamos falhas como

Injeções, incluindo SQL Injection

Cross-Site Scripting (XSS)

Path Traversal

Manipulação de parâmetros

Falhas de validação de entrada

Exposição indevida de dados

Falhas de configuração

Vulnerabilidades associadas ao OWASP Top 10

Impacto direto para sua operação

Confirmação prática da explorabilidade

Evidências reproduzíveis

Priorização baseada em risco real

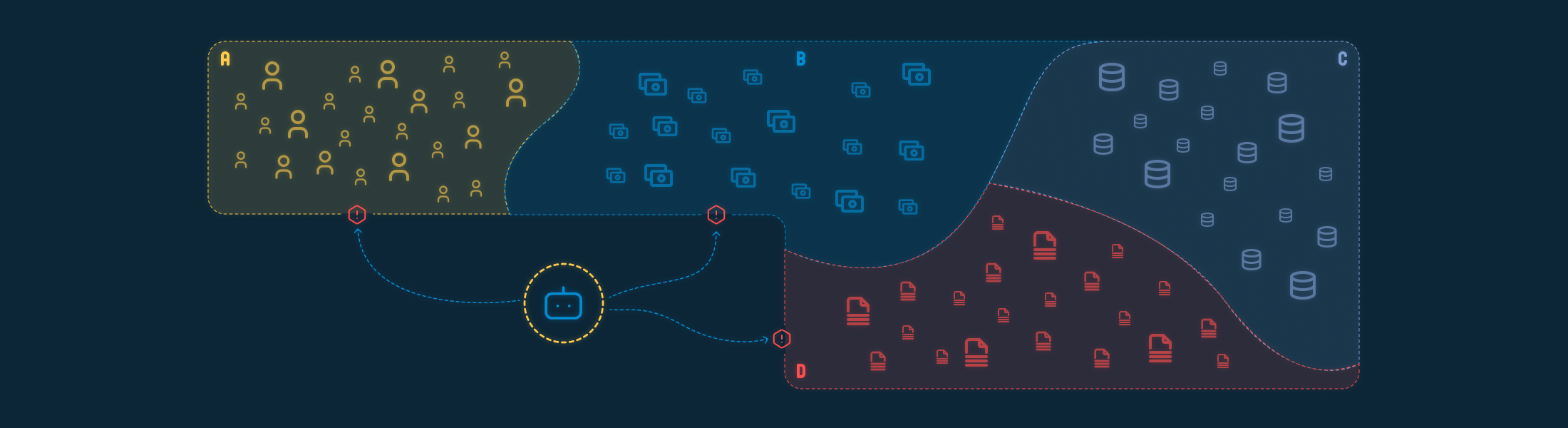

A exploração isolada raramente representa o cenário completo.

Como estruturamos o encadeamento

Conexão entre múltiplas vulnerabilidades

Uso de uma falha como ponto de partida para outra

Demonstração de caminhos reais de ataque

Estruturação lógica do fluxo de exploração

Impacto direto para sua operação

Confirmação de uso efetivo da vulnerabilidade

Registro estruturado da sequência de exploração

Priorização com base em impacto observado durante o teste

A execução do teste considera as respostas retornadas pela aplicação a cada tentativa de interação. Bloqueios, códigos de status, mensagens de erro e variações de comportamento influenciam a sequência das próximas ações.

Durante a execução

Análise contínua das respostas da aplicação

Ajuste dinâmico de payloads

Modificação da estratégia de exploração

Priorização de superfícies com maior potencial de impacto

Impacto direto para sua operação

Cobertura orientada pelo comportamento da aplicação

Identificação de vetores que surgem a partir das respostas obtidas

Sequência de exploração ajustada ao contexto observado

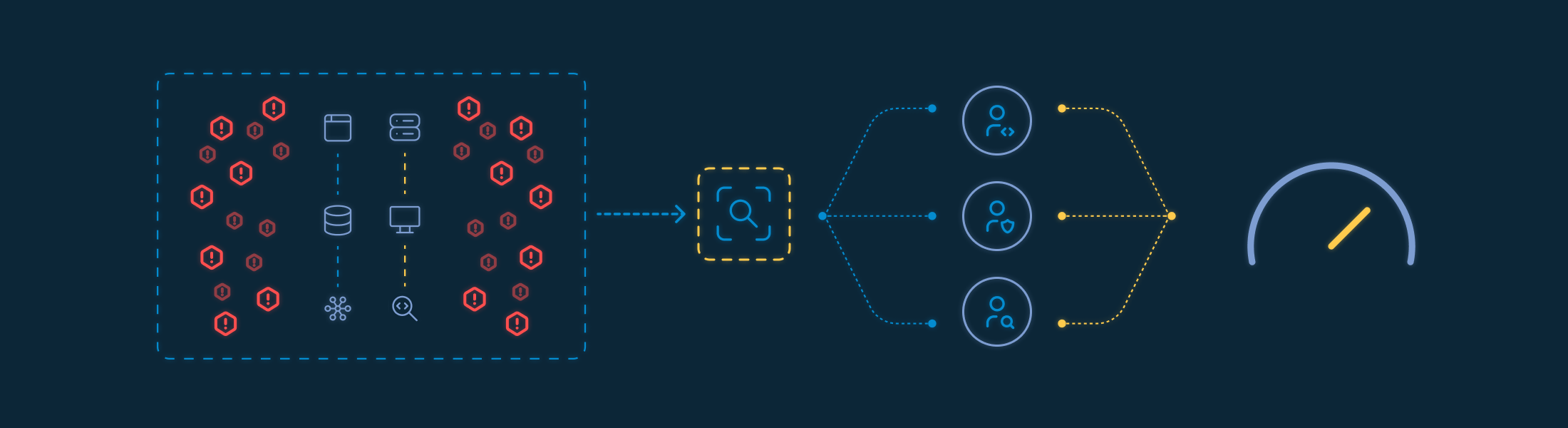

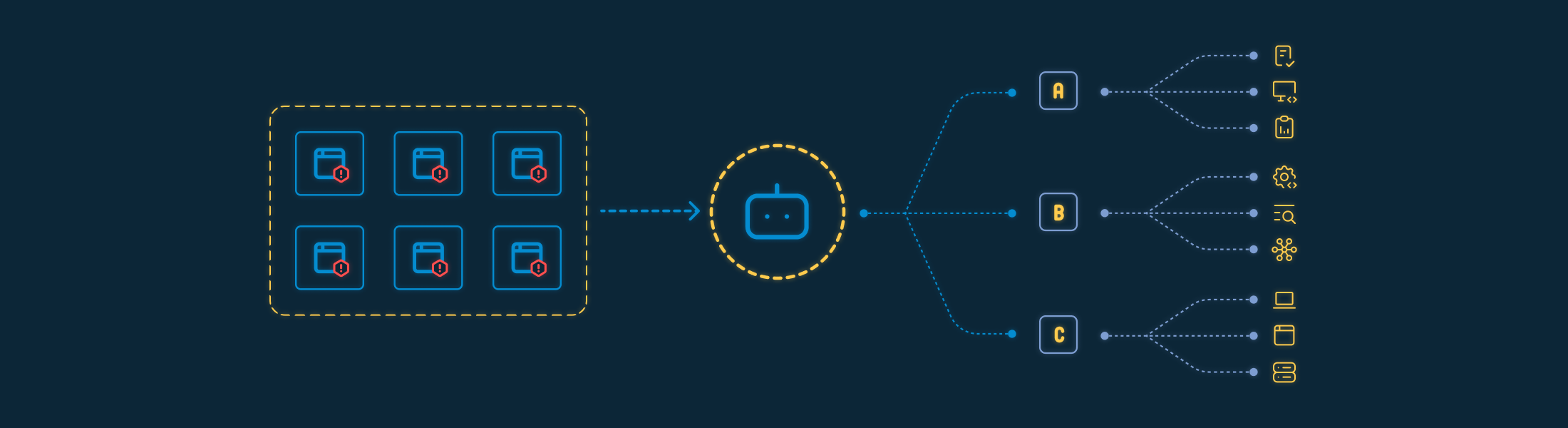

Cada execução do Pentest Autônomo fica estruturada dentro da Conviso Platform, com registro completo do escopo avaliado, das interações realizadas e das vulnerabilidades confirmadas. O objetivo é consolidar evidência, contexto e rastreabilidade em um único fluxo, permitindo análise posterior, validação de correções e comparação entre ciclos.

A execução contempla:

Projeto estruturado na plataforma, descrição completa da execução e contexto do escopo avaliado

Lista de vulnerabilidades identificadas, classificação de severidade e aplicação ou asset afetado

Evidências completas com requests e responses detalhadas, payloads utilizados, prova de conceito reproduzível e sequência de exploração executada

Attack chain documentado, encadeamento das vulnerabilidades, fluxo de exploração estruturado e demonstração de impacto ampliado

Histórico e rastreabilidade com registro de execuções anteriores, comparação entre ciclos e base para reexecução e validação pós-correção

Pentest Autônomo dentro da operação de AI Autonomous AppSec

O Pentest Autônomo integra o seu programa de AppSec e acompanha a evolução da aplicação. Executa descoberta da superfície exposta, valida exploração de vulnerabilidades, registra evidências completas e mantém histórico entre ciclos, conectado ao fluxo de correção.

.svg)

.svg)

Conviso Platform para segurança ofensiva com IA e ataques simulados

A Conviso Platform é uma plataforma de segurança de aplicações que conecta execução ofensiva, automação de correção e gestão de vulnerabilidades em um único fluxo.

Converse com nossos especialistas e veja como estruturar o Pentest Autônomo ao seu ciclo de desenvolvimento