Application Security Testing

Testar segurança é obrigatório. Escalar AST é o desafio.

Empresas executam cada vez mais testes de segurança ao longo do SDLC, mas enfrentam dificuldades para organizar resultados, priorizar correções e integrar essas execuções ao fluxo de desenvolvimento.

Mais testes distribuídos ao longo do SDLC

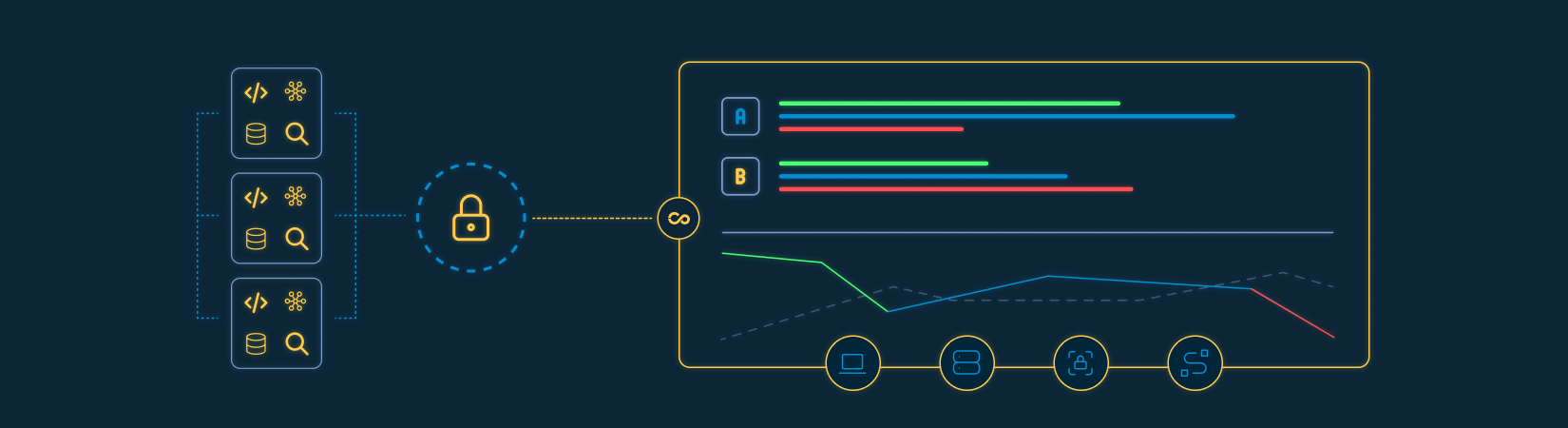

O avanço de práticas de DevSecOps ampliou o uso de SAST, DAST, IAST, SCA, secrets scanning e validações manuais em diferentes fases do ciclo de desenvolvimento. Esses testes passaram a rodar de forma recorrente, em pipelines, ambientes de teste, staging e produção. O desafio deixou de ser executar testes e passou a ser operar esse conjunto de testes como um sistema único.

Hoje, as empresas convivem com:

Falta de correlação entre falhas encontradas por diferentes tipos de teste

Correções tratadas de forma desigual entre times

Severidades genéricas, sem contexto da aplicação ou do ambiente

Pouca visibilidade sobre a cobertura real de testes

Dificuldade de integração com o fluxo de desenvolvimento

Execução recorrente sem histórico consolidado

Resultados de testes e scans de segurança espalhados entre ferramentas, squads e pipelines

A segurança que acompanha o ritmo da sua fintech

Unimos tecnologia, inteligência e consultoria Combinamos tecnologia, inteligência e consultoria para transformar vulnerabilidades em eficiência e conformidade contínua.para transformar vulnerabilidades em confiança e compliance contínuo.

Testes de segurança não funcionam de forma isolada. Diferentes tipos de teste e análise cobrem partes distintas da superfície de ataque, em momentos diferentes do SDLC, e com limitações próprias. O valor real surge quando essas execuções são orquestradas, correlacionadas e tratadas como um sistema único.

Como estruturamos o ciclo de testes

SAST para identificar falhas no código-fonte ainda nas fases iniciais de desenvolvimento

Secrets Scanning para detecção de credenciais, chaves, tokens e segredos expostos em código, repositórios, pipelines e artefatos

SCA para identificar vulnerabilidades em bibliotecas e dependências

DAST para testar aplicações e APIs em execução

Impacto direto para sua operação

.svg)

Cobertura mais completa da superfície de ataque

Redução de lacunas entre diferentes fases do SDLC

Uso mais eficiente de cada tipo de teste, no momento adequado

Menor dependência de execuções pontuais e reativas

Ambientes modernos recebem findings de múltiplas fontes: scanners estáticos, testes dinâmicos, análise de dependências e validações manuais. Sem um ponto central, essas informações se fragmentam rapidamente.

Como organizamos esse cenário

Consolidação de findings em um único backlog de segurança

Correlação e deduplicação entre diferentes tipos de teste

Organização por aplicação, ambiente, tipo de falha e criticidade

Histórico completo por vulnerabilidade, incluindo ciclos de reexecução e correção

Impacto direto para sua operação

Menos ruído operacional e retrabalho entre times

.svg)

Backlog consistente e sempre atualizado

Visão clara do volume real de vulnerabilidades

Base sólida para priorização e tomada de decisão

Testes de segurança só escalam quando acompanham o ritmo da engenharia. Execuções fora do fluxo geram fricção, atrasos e resistência dos times.

Como conectamos testes ao SDLC

Execução automatizada de testes em pipelines de CI/CD

Definição de security gates com critérios técnicos objetivos

Integração com ferramentas de issue tracking e gestão de backlog

Feedback técnico estruturado diretamente para os times de desenvolvimento

Impacto direto para sua operação

Menor atrito entre segurança e engenharia

.svg)

Correções realizadas mais cedo e com menor custo

Redução de falhas que chegam à produção

Segurança integrada ao processo, não adicionada ao final

Testes de segurança geram volume. Prioridade não vem apenas da severidade atribuída por ferramentas, mas do contexto real da aplicação.

Como estruturamos a priorização

Relação entre falha, aplicação, ambiente e exposição

Diferenciação entre achados teóricos e riscos exploráveis

Avaliação combinada de impacto técnico, operacional e regulatório

Visão unificada para AppSec, Engenharia e Gestão

Impacto direto para sua operação

.svg)

Foco dos times no que realmente reduz risco

.svg)

Menos tempo gasto com vulnerabilidades de baixo impacto

Melhor uso da capacidade de correção das squads

Decisões baseadas em risco real, não apenas em score técnico

Testes de segurança não são eventos isolados, mas um processo contínuo que precisa ser medido, acompanhado e ajustado ao longo do tempo.

Como medimos maturidade e evolução

Visibilidade clara sobre quais aplicações estão sendo testadas

Tipos de testes executados por aplicação e ambiente

Frequência de execução ao longo do SDLC

Evolução de findings, taxas de correção e recorrência

Impacto direto para sua operação

Clareza sobre a maturidade real de AppSec

Identificação de gaps de cobertura e excesso de testes redundantes

Acompanhamento objetivo da evolução do risco ao longo do tempo

Base concreta para decisões estratégicas e investimentos em segurança

Orquestração e gestão consolidada orientado a risco

Desde 2008, a Conviso atua na operação de programas de segurança de aplicações alinhados ao SDLC real, conectando execução de testes, gestão de resultados e fluxo de correção.

Orquestração unificada das técnicas de AST, com normalização e correlação dos resultados em um único fluxo de gestão.

.svg)

Tratamento estruturado dos achados, com foco em clareza e acionabilidade para os times de engenharia.

AST integrado ao ciclo de vida da aplicação, acompanhando a evolução do risco ao longo do SDLC.

Plataforma preparada para operação em escala, suportando ambientes complexos e distribuídos.

Converse com nossos especialistas e veja como organizar testes de segurança de forma contínua, integrada e gerenciável.